UserGate — с 2009 года российский разработчик программного обеспечения и микроэлектроники, предназначенных для информационной безопасности корпоративных сетей разного размера, в том числе для коммерческих предприятий и госорганов с распределенной инфраструктурой.

UserGate специализируется на разработке отечественных технологий в сфере кибер- и информационной безопасности, предназначенных для замещения иностранных аналогов. Компания проектирует и производит собственные микросхемы, не используя open-source, разрабатывает собственный проприетарный код, создает системы защиты компьютерных сетей, центров обработки данных и другой инфраструктуры от различных интернет-угроз, незаконного проникновения, таргетированных атак, нарушения корпоративных политик.

— это чрезвычайно простая, но в то же время быстрая и современная VPN-сеть, использующая самую современную криптографию. Она призвана быть быстрее, проще, компактнее и полезнее, чем IPSec, и при этом избежать огромной головной боли. Предполагается, что он будет значительно более производительным, чем OpenVPN.

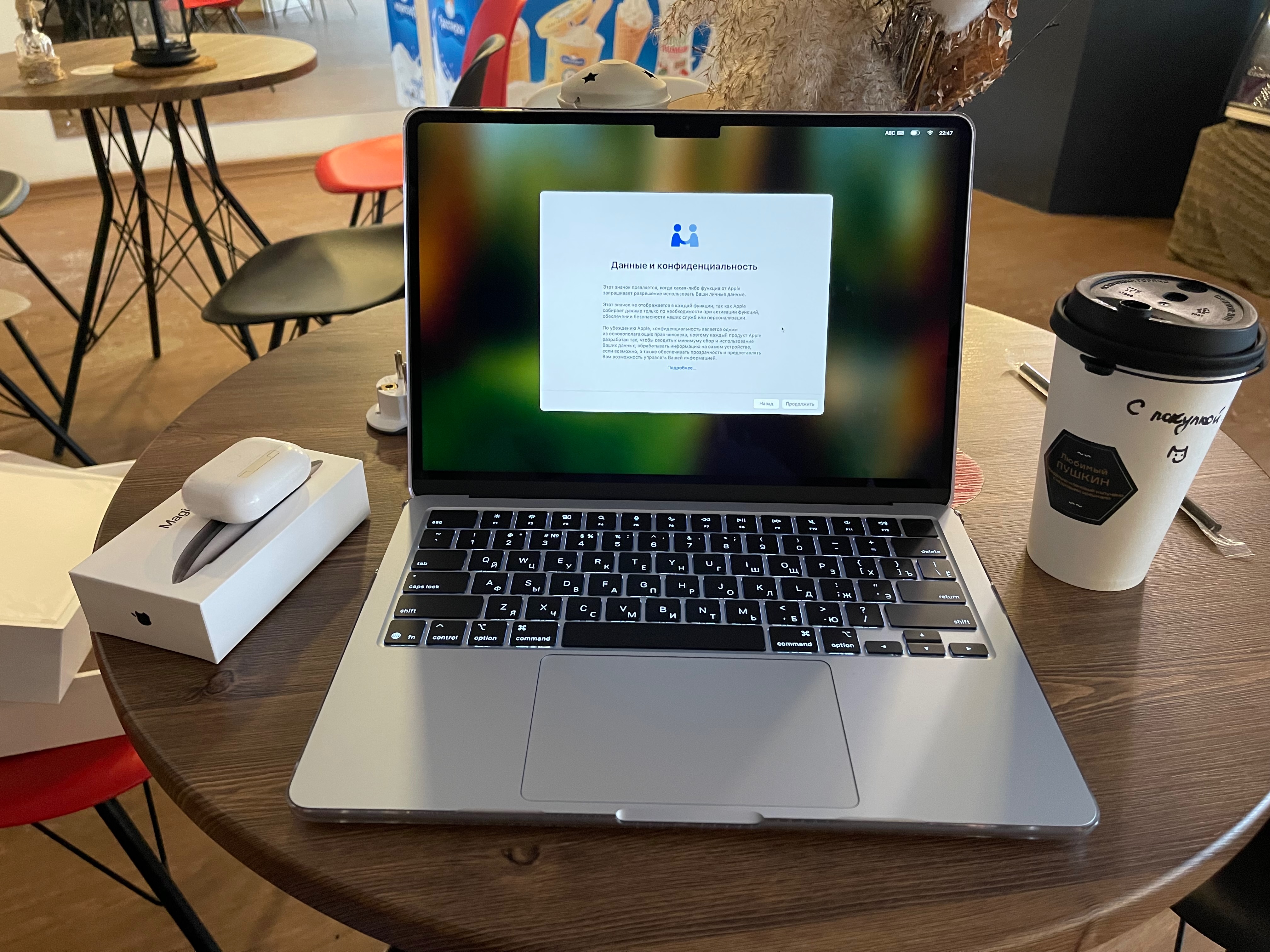

Продавец Mr Apple (индивидуальный предприниматель Чернухин Максим Игоревич). Цена договора 125 900 руб.

Описание модели Apple MacBook Air M4

MacBook Air является самым популярным ноутбуком в мире не просто так. Вообще-то, по многим причинам. Он обеспечивает до 18 часов автономной работы. Чип M4 открывает совершенно новый уровень производительности для работы и игр. Apple Intelligence встроен, чтобы помочь вам делать что-то без усилий. И теперь он поставляется в потрясающем небесно-голубом цвете. С идеально портативным MacBook Air вы будете готовы взять на себя практически все, что угодно.

Программа для защиты серверов от атак методом грубой силы. Написанная на языке программирования Python, может работать на POSIX-системах имеющих встроенный менеджер пакетов и брандмауэр, например, iptables.

Задача: создать замену серверу Microsoft KMS предприятия на время санкций против РФ и прекращения поддержки компанией Microsoft, для активации ранее оплаченных продуктов Microsoft на компьютерах предприятия.

Read more: UserGate